XenMobile 10 – How To / Install Guide – Teil 1 – Basic Setup

Seit kurzem ist es soweit, die XenMobile 10 ist unter Download Citrix XenMobile 10 Server zum Herunterladen verfügbar.

Der große Unterschied zu seinen Vorgängerversionen ist wohl, dass es nun eine Virtual Appliance für MDM (Mobile Device Management) und MAM (Mobile Application Management) in einem ist.

Damit erspart man sich natürlich deutlich Ressourcen im Backend, aber auch der Installations- und Konfigurationsaufwand ist deutlich geringer.

Damit ist glaube ich auch jedem klar, dass ein Upgrade der bisherigen Versionen auf die aktuelle XM10 NICHT MÖGLICH ist.

Allerdings ist eine Datenbankmigration bereits in der Setup Routine integriert und man kann bestehende Umgebungen so umsiedeln.

Dabei darf man natürlich nicht ausser acht lassen, wo die Geräte bisher registriert waren etc. Sprich, ein parallel Betrieb ist fraglich. Da man ja zum Glück die DNS Einträge relativ unkompliziert umstellen kann (je nach Konfiguration) sollte das also auch keine Tragik sein.

Anbei geht es nun mit einer quick & dirty Installationsanleitung mit Erklärung los.

Dies ist Teil 1 der beschreibt wie die Appliance importiert und richtig konfiguriert wird.

Teil 2 wird sich anschließend mit Netscaler & MAM weiter beschäftigen.

XenMobile 10 – Vorbereitungen

Bitte vorab nicht vergessen:

– Es handelt sich hierbei um eine Tech Preview – Ein Upgrade auf den Final Release wird es vermutlich nicht geben, allerdings wieder die Möglichkeit zur Datenbankmigration

– Für Apple Devices wird ein APNS Zertifikat benötigt. Dieses ist kostenlos. (Anleitung hier: APNS Certificate (ProdDocs), und Signing hier: https://xenmobiletools.citrix.com)

– Wir benötigen einige Adressen für das Deployment – MDM = 1 IP + FQDN, Netscaler = 3 IP´s + 1 FQDN, MAM = 1 IP + 1 FQDN intern – Wir brauchen im Minimumdeployment (nur MDM) also 1 IP, bei MAM + MDM 5 IP´s.

– Wir benötigen für die FQDN´s Zertifikate. Diese können zum Teil im Setup erstellt werden, müssen dann am Device getrustet werden. Wir können also alles mit „Testzertifikaten“ erledigen.

XenMobile 10 – VPX Basic Configuration

Los gehts:

Nachdem die VPX vom oben genannten Link heruntergeladen wurde importieren wir diese in den Hypervisor.

Die Defaultangaben sollten für die Demo beibehalten werden. 4GB Ram und 2 vCPU´s sind für die kleineren Deployments vollkommen ausreichend.

Klein bedeutet hier so bis 200 oder 500 Devices. Das hängt natürlich davon ab, welche Devices das sind, was alles mit diesen angestellt und gemonitored wird.

Schon eher wichtig ist die Größe der Datenbank, die mit MDM recht groß werden kann. Einige GB groß, im 2 stelligen Bereich.

Die Frage der Ressourcen kann man also vergleichen mit „Ich möchte rennen fahren, wieviel PS brauche ich?“..

Nun ja, fahren wir Rallye, Formel 1, Slalom, Drift Rennen, Auto Cross oder wie sie alle heissen ? Ungefähr so ist es auch hier mit unserem Deployment.. Machen wir MDM, MAM, beides? Andorid & IOS oder Windows Phones ? …

Die VPX kann übrigens Netzwerkseitig im internen Netz oder in der DMZ stehen. Das wird wiederum von einigen Faktoren abhängen:

Bei MDM alleine Variante 1 – Intern hinter dem Netscaler, wenn ich es als „Mail Gateway“ für sicheren Zugriff nutzen möchte

Bei MDM alleine Variante 2 – In der DMZ im Direktzugriff, wenn ich meine Devices verwalte und jeden und alles auf meinen Exchange zugreifen lassen möchte, wie bisher.

Bei MAM alleine – Intern hinter dem Netscaler, über welchen die Micro VPN Verbindungen für die jeweiligen Company Apps, Web Sessions etc. aufgebaut werden.

Bei MDM + MAM – Wohl ein wenig Geschmackssache, aber zu 90% meiner Meinung nach ebenfalls intern, da hier sowieso schon ein Netscaler existieren muss. Also wieso nicht gleich auch für MDM nutzen ?

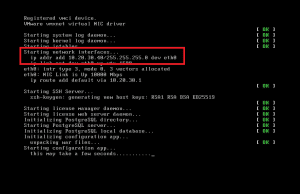

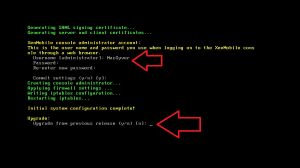

Nach dem erfolgreichen Import und dem Start der VPX meldet Sie sich mit dem ersten Screen:

Wie man hier sieht, bootet die Appliance standardmäßig mit 10.20.30.40 als IP Adresse.

Das erwähne ich deshalb, da man ohne Konsolen Zugriff via VMware, XenServer oder Hyper-V sonst diese Adresse benötigt um eine Management Verbindung aufbauen zu können.

Wenn Die VM erfolgreich gebootet hat, verlangt Sie als erstes einen User für die Command Konsole der vorgegeben ist (admin), sowie für diesen ein neues Kennwort. Danach folgt auch gleich die Frage für die IP, Netmask usw.

Wenn wie bei Commit settings ein [y] vorgegeben ist, reicht es Enter zu drücken, um die Eingabe zu bestätigen.

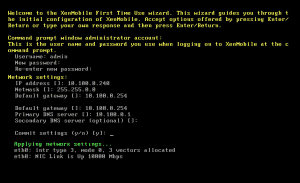

So, nun wird es schon interessant.

Der erste rote Pfeil markiert die Kennwortabfrage für die in der Appliance, im sicheren Speicher, abgelegten Daten.

Bestätigen wir dies mit Y generiert er ein Kennwort. Mit einem N werden wir nach einem eigenen Kennwort mit mindestens 12 Zeichen gefragt.

Der zweite Pfeil ist für die FIPS Compliancy. Diese Frage mit Y zu beantworten hat im System weitere Folgen. So wird z.B. die Struktur der Datenbank entsprechend angpasst um diesen Richtlinien zu entsprechen.

ABER VORSICHT: Wenn man hier mit Y antwortet ist eine SSL Verbindung zu SQL ZWINGEND VORAUSGESETZT. Dies ist in SQL Server per Default NICHT aktiviert und muss erst dort händisch konfiguriert werden.

Im Normalfall ist also, wie vorgegeben, mit N zu skippen.

Der dritte Pfeil markiert die Datenbank Konfiguration. Wählen wir l für local Database, was für Testzwecke und sehr kleine Umgebungen (Citrix sprach mal von rund 100-200 Devices) gedacht.

Mit XenMobile 10 hiess es nun das dies NICHT für Production supported ist. Leider gibt es stand Heute noch keine Produktdokumentation, habe ich also somit noch nicht schriftlich, aber von einer sehr vertrauenswürdigen Citrix Quelle.

Für Production also IMMER eine SQL Server. By the way, SQL Express ist angeblich EBENFALLS NICHT UNTERSTÜTZT !!

Wer sich schon für das PoC entschließt einen SQL Server zu verwenden, dem sei gesagt, eine leere Datenbank muss nicht zuvor angelegt werden.

Es kann sogar zu Problemen führen, wenn hier nicht die korrekten Berechtigungen gesetzt sind. (> Keine Verbindung im Setup möglich)

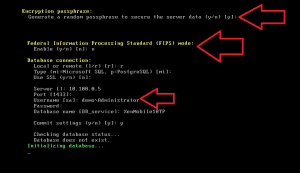

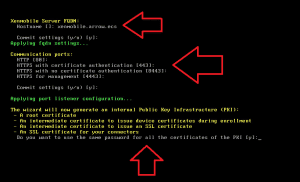

Next Step: Wir müssen den FQDN angeben, der „extern“ erreichbar ist. Für diesen erstellen wir später Zertifikate bzw. spielen vorhandene ein.

Extern habe ich deshalb unter “ “ gestellt, da es für ein Demo Lab auch reichen würde dieses nur via WLAN, also intern, zu betreiben.

Sieht das Mobile Device den MDM Server nicht, meckert es auch nicht. Sieht es ihn das nächste mal, wird es wieder ein Status Update holen bzw. senden.

Bitte im Demo Betrieb natürlich immer beachten, dass man „nicht länger als 30 min Offline“ Regeln dann besser nicht setzen sollte, da sonst z.B. das Gerät gewiped wird. (je nach Setting)

Der zweite Pfeil markiert die Default Ports. 80 und 443 sind soweit klar. 8443 wird bei IOS Devices (Apple) für das Enrollment benötigt. Also den Vorgang bei dem wir die Geräte in der Konsole registrieren.

Bei Android geschieht dies über 443. Der Port 4443 ist wie beschrieben für die Web-Basierende Management Konsole.

Der dritte Pfeil markiert dann die PKI / Zertifikate. Wollen wir diese hier mit einem Kennwort für alle, oder einzeln konfigurieren.

Wir können die Settings später noch anpassen.

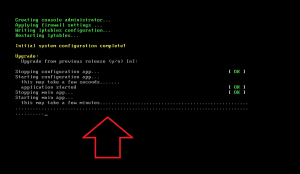

ACHTUNG KRITISCH:

Hier verlangt er nun einen Username für unseren Administrator, um sich damit an der Webkonsole anzumelden.

Admin, Administrator, CitrixAdmin, XenMobile sind keine guten Namen.

Weshalb ? Bruteforce ! Es gibt keinen eingebauten „lock account“ Modus und so wäre es theoretisch möglich mit Bruteforce dagegen zu fahren.

In früheren Versionen war diese Web Konsole intern WIE AUCH extern verfügbar, bis man es selbst angepasst hat. Mit der letzten XenMobile 9 Version wurde das bereits angepasst.

Trotzdem, unvorsichtige Admins, sowie nicht getrennte Management und VM Traffic Netze könnten hier eine potentielle Gefahr bergen.

Der zweite Pfeil zeigt dann die kurze und unscheinbare Frage ob man eine Migration der alten Umgebung durchführen möchte.

Hier geht es hauptsächlich um das Asset Management, sprich die Devices wieder in der Konsole zu haben.

Nun heisst es WWW – Warten Warten Warten :)

Dieser Vorgang dauert ein paar Minütchen. Zeit zum erholen und sich einen Kaffee zu gönnen.

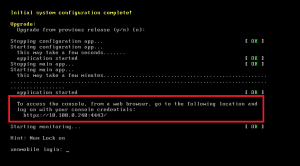

XenMobile 10 – MDM & MAM Basic Configuration

Sobald der Vorgang abgeschlossen ist, meldet sich die Konsole und fordert uns auf nun den Browser unserer Wahl, Chrome, zu nehmen und mittels https://unsereIP:4443 uns anzumelden.

Ein Instance Name oder ähnliches ist hierbei nicht nötig.

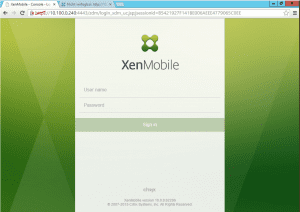

Frisch und neu begrüßt uns die Web-Konsole.

Ein weiterer Grund weshalb ich meinen Administrator auch anders nennen würde als sonst, ist die Active Directory Integration.

Wenn unser User gleich heisst, und ich vergesse die Domain\ vorne dran zu stellen, bin ich als local Admin angemeldet. Ohne weiterer Info dazu.

Step by Step fängt der Wizard nun mit uns an den Rest zu konfigurieren:

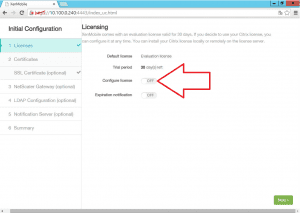

Der rote Pfeil markiert die Option zur Lizenzierung. Für die Tech Preview hab ich mir die Mühe gespart.

Wie gesagt, Citrix hat für Q1, besser gesagt Februar, die Final Release angekündigt. Damit komme ich also locker mit den 30 Tagen Trail aus.

Sind die 30 Tage um und man hat noch immer keine Lizenz eingespielt, lassen sich die Geräte nicht mehr verwalten, jedoch natürlich noch immer bedienen.

Vorsicht ist bei PIN Lock / Screenlock Codes geboten ! Codes die vergeben aber vergessen werden können nicht mehr entfertn werden, bis eine Lizenz eingespielt wurde bzw der Code wieder in Erinnerung gerufen wurde.

Wie schon auf der Download Seite beschrieben hätte man mit der Partner Use Lizenz:

- 400 Users – Citrix Ready Leadership / Premier, CSA Platinum, Distributor, Systems Integrator, CSP Distributor

- 200 Users – Citrix Ready Plus, CSA Gold

- 100 Users – CALC, Citrix Ready Access, CSA Silver, ISV, OEM

Damit sollte man also schon ganz gut auskommen.

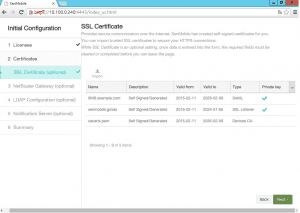

Wie zuvor schon erwähnt, hier nun wieder die PKI´s und Zertifikate.

Ändern wir hier nichts, verwendet er die selbst erstellten Zertifikate anschließend.

Für das Demo sicher kein Problem, für den Echtbetrieb vermutlich schöner, gleich die korrekten einzuspielen.

Wie man bemerkt sind nun alle Punkte mit (OPTIONAL) gekennzeichnet.

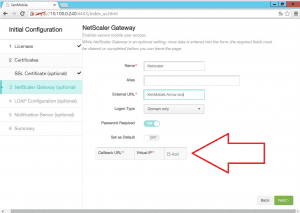

Das liegt daran, da dass nun der MAM Teil ist und je nach Lizenz und Anforderung dies ja nicht konfiguriert werden muss.

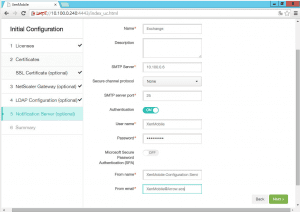

Unseren Netscaler werden wir erst im zweiten Teil dieses Blogs behandeln. Da ich noch keine IP oder ähnliches habe, setze ich vorerst nur die Basic Settings.

Die markierte Callback URL und IP setzen wir zu einem späteren Zeitpunkt.

Das wäre jedenfalls die externe Adresse (FQDN) und die zugehörige IP.

Die Callback URL musste bisher nicht angegeben werden, wenn die Root CA von MDM und MAM gleich waren, da sich die beiden dann getrustet haben.

Lediglich die externe Adresse war dann notwendig. Ein Grund mehr das also später in der alt bekannten Konsole zu konfigurieren.

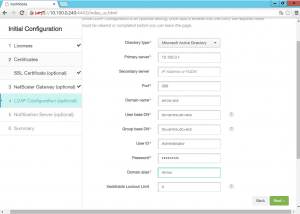

Die Active Directory Konfiguration sollte glaube ich auch jeder hinbekommen.

Wer MDM mit AD verwenden möchte, kann das gleich ausfüllen.

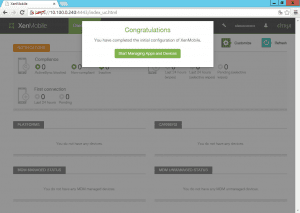

Voila … und schon sind wir fertig mit der Grundkonfiguration :)

XenMobile 10 – Device Enrollment

Nun sollte eine funktionsfähige Appliance vorliegen mit der man, wie es bei Citrix heisst „Demo Demo Demo“ machen kann.

Damit nun auch ein Gerät da drinnen auftaucht, lädt man auf dem Mobile Device seiner Wahl (Apple oder Samsung mit Android bevorzugt) Citrix WorxHome herunter.

Dort die FQDN unseres XenMobile MDM Servers eingeben.

Dies sollte einen Verbindungsaufbau und die Rückfrage zur Authentifizierung zur Folge haben.

Zu diesem Zeitpunkt also mit dem lokalen Admin, bzw. falls zuvor konfiguriert, mit einem unserer Domänen User.

Während des Enrollments werden die zuvor konfigurierten Zertifikate (Root CA, SSL Zertifikat und Basic MDM Management Profil) ausgerollt und installiert.

Dieser Vorgang ist auf jedem Gerät, egal welcher MDM Hersteller es ist, IMMER GLEICH. Also ein klassischer Fall von „It´s a Feature, not a Bug“ in Punkto Security, der Mobilgeräte Hersteller.

XenMobile 10 – Zusätzliches Wissen & Training

Wem hier noch ein wenig mehr Hintergrund Info fehlt, mehr zum Sizing oder ähnlichem wissen will, dem kann ich den Citrix XenMobile CXM-302 Kurs nur wärmstens empfehlen.

Ich als Citrix Trainer, bei Arrow ECS, würde mich natürlich sehr freuen wenn wir uns bei einem Kurs in Wien oder auch an einem unserer anderen zahlreichen Standorte sehen würden :)

Silke Hein von Arrow ECS Deutschland, bzw. Sonja Rigler von Arrow ECS Österreich können hier gerne weitere Informationen zukommen lassen.